物联网的概念是上世纪90年代末由麻省理工学院的Kevin Ashton教授提出:把所有物品通过射频识别等信息传感设备与因特网连接起来,实现智能化识别和管理。物联网是互联网的延伸,互联网实现了人与人之间的信息连接,物联网实现了设备和人共同为主体的组建的信息网络。

据IoT Analytics 预计,截至2025 年,全球将有309 亿部物联网设备,传输数据量将达到79.4ZB;2019 至2025 年物联网连接数的复合增长率约20.7%。“万物互联”的时代正在到来,智能家居作为物联网的主要应用场景之一,发展非常迅猛。别的不说,这两年出差住酒店,房间中已经普遍安装了一些智能设备,例如智能音箱、空调、窗帘、灯。大家想必已经习惯一进门就喊:“小爱同学(或者,小度小度),开灯!”。如今超过上百个品类的传统家居设备,经过智能化改造后接入物联网平台,成为智能物联网产品,例如窗帘,冰箱,洗衣机,电饭煲,咖啡机……。小米今年一季度的财报显示,小米物联网平台上连接的设备数达到了3.51亿台,其中大部分是为家庭提供的各类智能家居产品。智能家居中的主流产品包括家居安防类产品摄像机,清洁类产品扫地机,智能门锁,猫眼门铃等。

智能家居产品中的安全隐患

但是,在智能家居产业迅猛发展的同时,正在面临一个不容忽视的问题,这就是如何保障每个家庭的信息安全和保障用户隐私。有语音、图像、定位功能的智能设备经常受到来自黑客的攻击。先来看一看近几年发生过的用户信息泄漏和黑客攻击事件:

2019年12月,在美国非常流行的家庭安防产品Ring(可视门铃、摄像头、灯等产品)爆出安全漏洞,黑客不但可以远程查看监控视频,还获取到了家庭Wi-Fi的密码,把收集到的用户音频数据分享到开放的播客进行播放。此外,还有案件报道,黑客攻击了一户人家放在卧室里的摄像头,并用它与三个小女孩儿交谈。黑客实现破解的方式主要是业主使用了弱口令密码。

很多家庭的父母为孩子佩戴儿童手表,方便能实时查看孩子的位置信息,但是智能儿童手表也曾被爆出存在严重安全隐患。2019年11月,测试机构AV-TEST的物联网测试部门发布报告称,他们发现一款由中国公司制造生产的智能儿童手表存在严重安全隐患,其中有5000多名儿童及其父母的个人详细信息和位置信息被曝光。这款手表需要与配套的移动应用程序一起使用,当移动应用程序还处于连接状态时,它允许任何人通过公开访问的Web API查询智能手表的后端。攻击者可以借此将儿童手表和自己的手机进行配对后跟踪孩子,甚至可以和孩子进行语音聊天、通过更改密码将父母账号锁定在应用程序之外。

2020年9月份,安全公司Avast的一名高级研究员发布了一个视频,展示了自己如何通过逆向工程入侵Smarter公司的一台老款智能咖啡机,他可以触发咖啡机的加热器、出水、旋转磨豆机,甚至显示自己编写的敲诈赎金的信息。

低功耗蓝牙协议目前普遍应用于人体传感器、智能门锁等产品中,研究人员去年9月份曝光了此协议存在的一个严重安全漏洞,其全名为低功耗蓝牙欺骗攻击(简称 BLESA),在蓝牙重新连接过程中,因为设备重连期间的身份验证是“可选”项,而不是强制性的,若被附近攻击者绕过了重连验证,可以将将带有错误信息的欺骗数据发送到 BLE 设备,并诱使用户或自动化流程作出错误的决定。今年3月份,一群黑客自爆入侵了美国硅谷初创公司Verkada采集的大量安全摄像机数据,并盗取了15万个监控摄像头实时视频,被盗视频涉及医院、诊所、监狱、学校、精神病院等多个场所,还曝光了特斯拉上海工厂的实况。黑客只所以能够入侵,并不是因为他们的技术有多牛,他们仅仅是在互联网上找到了该公司公开曝光的管理员账号和密码,然后通过该公司的系统提供一个“超级管理员”工具就轻松的进入了系统。而Verkada公司有超过100名员工都具有使用这个“超级管理员”工具的权限,这意味着所有购买安装了Verkada摄像机产品的用户早已没有任何隐私可言,这真是令人气愤。

为何安全事件频发?

● 上述这些安全事件覆盖了设备端、通信协议、移动应用,以及物联网平台等所有物联网架构的组成部分。家庭中很多智能设备都有可能成为攻击者入侵家庭网络的入口,控制智能设备,窃取用户数据。之所以安全事件层出不穷,一些背后的原因不容忽视:目前很多研发生产智能设备的厂商都是规模比较小的创业公司,或者传统设备厂商直接把设备智能化改造外包给其它公司来做。它们本身研发能力不强,也没有足够多的资源投入到安全方面,产品的固件也不及时更新,所以智能设备面临的安全问题比较严重。

● 传统企业在开展物联网智慧化转型的过程中,前期缺乏物联网安全架构设计。

● 消费者本身安全意识薄弱,不注重个人数据隐私的保护和设备安全。在购买产品时也往往并不关注产品在安全方便的功能。美国一家网络安全产品公司Trustlook的一项研究发现,超过三分之一(35%)的物联网设备所有者在使用设备时不更改设备上的默认密码,从而使这些设备容易受到攻击。针对多起案件的发生,去年年底,美国FBI发出警告,建议智能设备用户使用高强度密码,并尽可能使用双重认证。

● 很多智能家居产品都是低成本的设备,像开关,灯,家庭网关,路由器,摄像头等,厂商在安全方面的投入不够,消费者在安全方面的重视程度也不够,购买设备时往往并不关心产品在安全方面的功能。例如智能灯泡,没有安全协议来保护嵌入其中的芯片。

总的来说,智能家居产品现在已经进入发展的快车道,越来越多的企业争相进入这个领域,在行业发展上,物联网还是走的大干快进的老路子,先污染再治理。想想我国这几十年经济发展和环境治理的历史,就知道了。

要做好物联网的安全防护,在普及智能家居的过程中也不要忘记增加安全防线,需要系统的考虑如何构建物联网的安全架构体系。

物联网各层次的安全风险

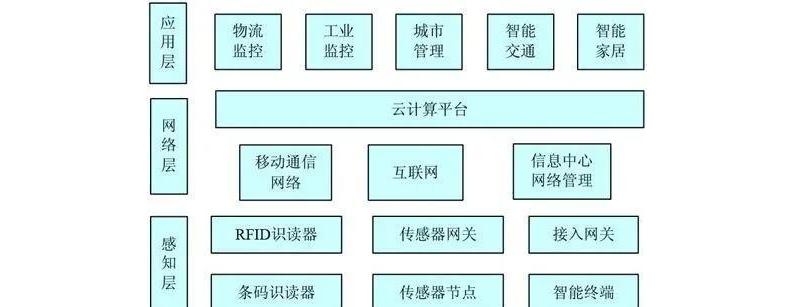

物联网架构层次包括:设备层(也被称为感知层)、网络层、应用层。每一个层次都需要做好安全保护措施。

物联网的分层结构

物联网服务端是整个物联网业务系统的功能核心,终端传感器采集的数据及用户请求上传至服务器层进行业务处理、数据存储及分析,其涉及的风险包括:

● 存储的大量用户数据成为攻击焦点,而行业应用中会收集大量隐私数据,面临隐私保护问题;

● 物联网业务系统都搭建在虚拟化技术为基础的云平台上,带来一系列诸如虚拟机逃逸、虚拟机镜像文件泄漏、虚拟网络攻击、虚拟化软件漏洞等安全问题;

● 系统基础环境及组建存在漏洞,易受黑客攻击;

● 物联网业务API接口开放、应用逻辑多样,容易引入新风险,比如,攻击者可以绕过认证环节远程对物联网设备进行控制。

物联网终端系统由传感器和网关组成,主要功能是实现对信息的采集、识别和控制。终端设备如果缺乏相应的安全防护体系和相应的固件更新机制,就容易遭到攻击和破坏。另外,终端设备大多是便携设备,容易被物理破坏或盗取。许多物联网设备都是部分或全部明文传输,缺乏加密的通信机制。家庭内网络很少进行网络分段隔离或防火墙设置;通过终端设备泄漏用户隐私数据的风险较高。

物联网的通信网络系统主要用于将感知层获取的信息在网络中进行传递和处理。智能家居物联网涉及的网络多种多样,设备层通过Wi-Fi接入互联网,或者通过BLE、BLE Mesh、ZigBee等方式接入网关,再通过MQTT等协议接入物联网应用层平台。因此,物联网面临的网络安全威胁更为复杂,包括:无线数据传输链路比较脆弱,容易受到攻击;用户非授权访问网络,获取网络内部数据;存在海量节点和海量数据容易导致核心网络拥塞,产生拒绝服务;网络层面临着异构跨双认证等安全问题,可能受到DoS攻击,中间人攻击等。

构建物联网安全架构

IoT Analytics物联网安全架构

● 设备层:芯片安全、安全引导、物理安全。

● 网络层:数据加密、访问控制。

● 云平台和应用层:完整性校验、数据证书

● 生命周期管理层:策略实施、常规审计、供应链管理

2018年,中国信息通信研究院发布了《物联网安全白皮书》,根据物联网应用系统模型将物联网安全防护层次划分为三层:服务端系统:数据管理系统安全、Web应用安全、业务分级保护。

● 通信网络:网络节点身份认证、数据完整性保护、数据传输加密、通信网络态势感知。

● 终端系统:硬件安全、接入安全、操作系统安全、应用安全。