BurpSuite主要是用在Web安全测试的一款工具,并且在Web安全测试方面,BurpSuite这款工具非常强大,功能很多,用来抓包在合适不过.

本文主要分两章,第一张介绍BurpSuite界面,抓包,修改请求,修改返回,拦截,请求重发,第二章介绍如何抓取HTTPS

官网提供2种运行平台,一种是exe安装方式,另一种是jar方式,推荐jar方式,只需要有Java的JRE环境即可运行,方便更新

收费版和社区版只是功能上有区别,对于本文即将介绍的功能使用社区版即可

0.前奏

BurpSuit 1.7.30 Community Edition

Windows 10

CHrome 65

1.界面以及设置

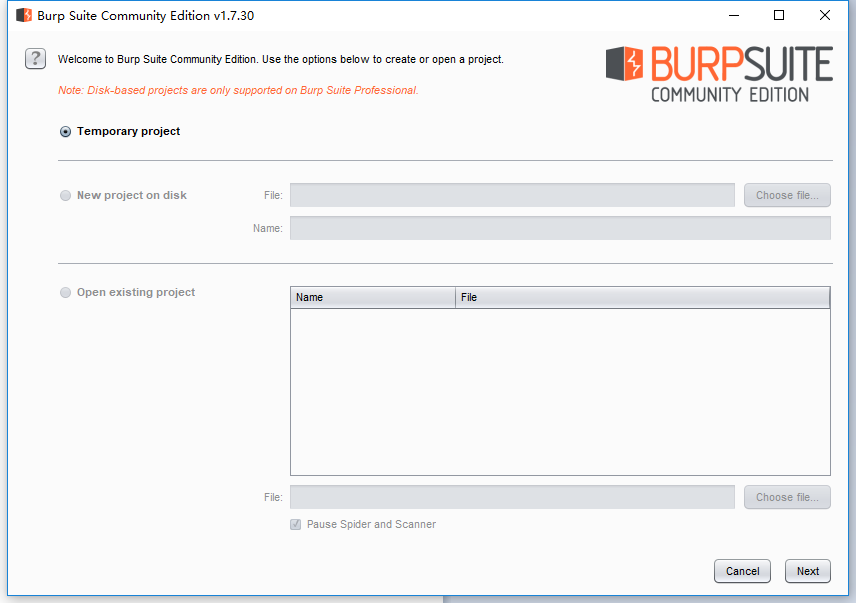

双击运行以后弹出项目界面,点击NEXT下一步.

项目

然后弹出用户配置界面,点击Start Burp下一步.

用户配置

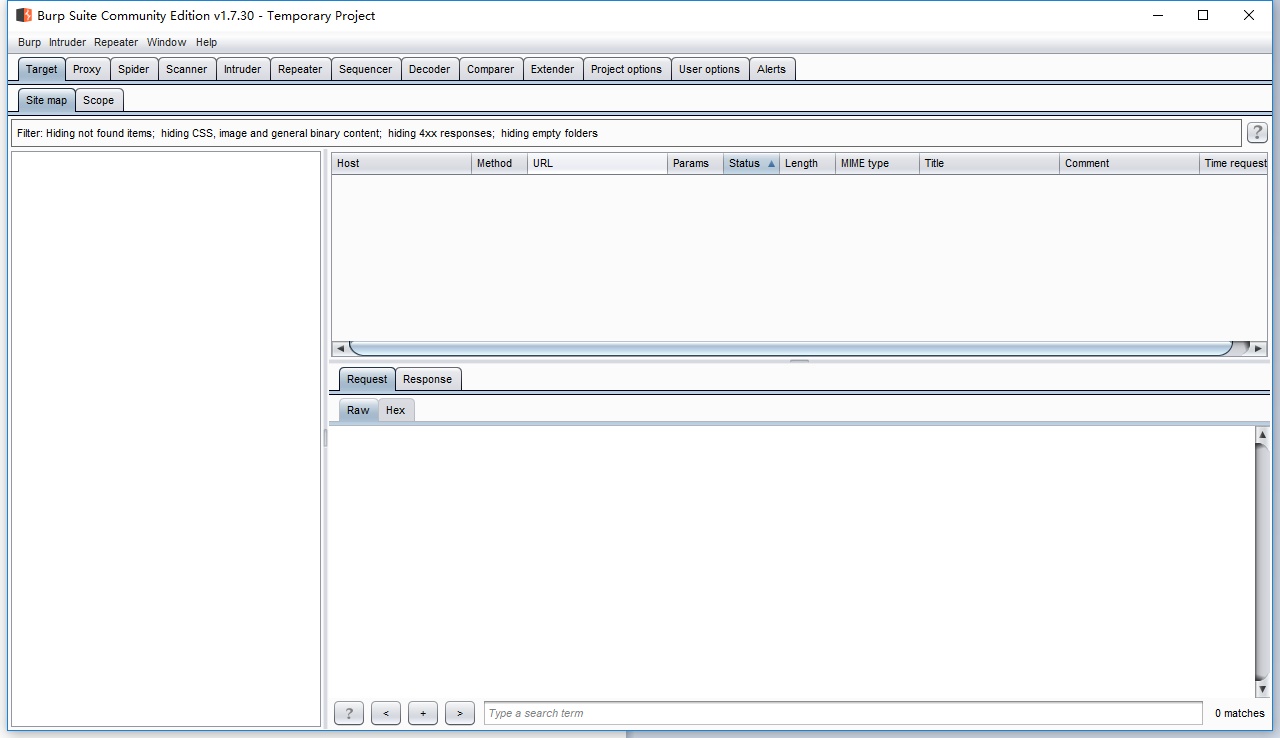

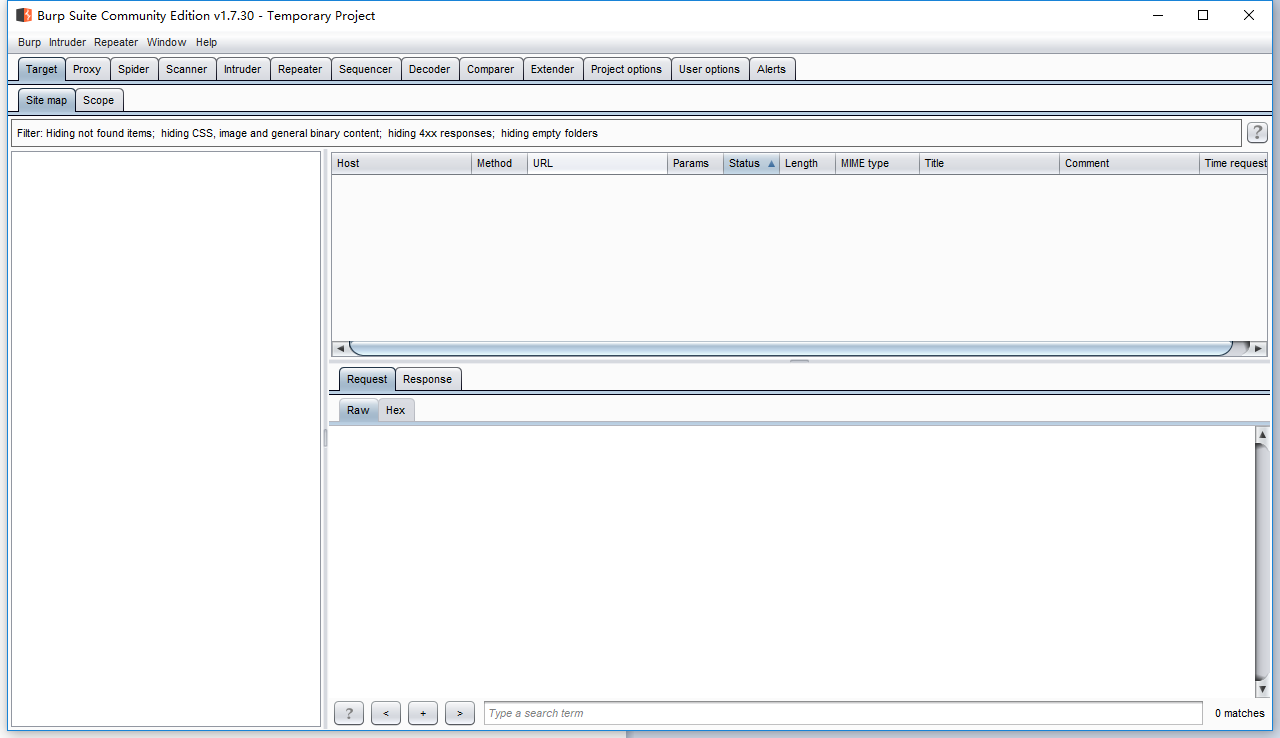

BurpSuite的主界面

主界面

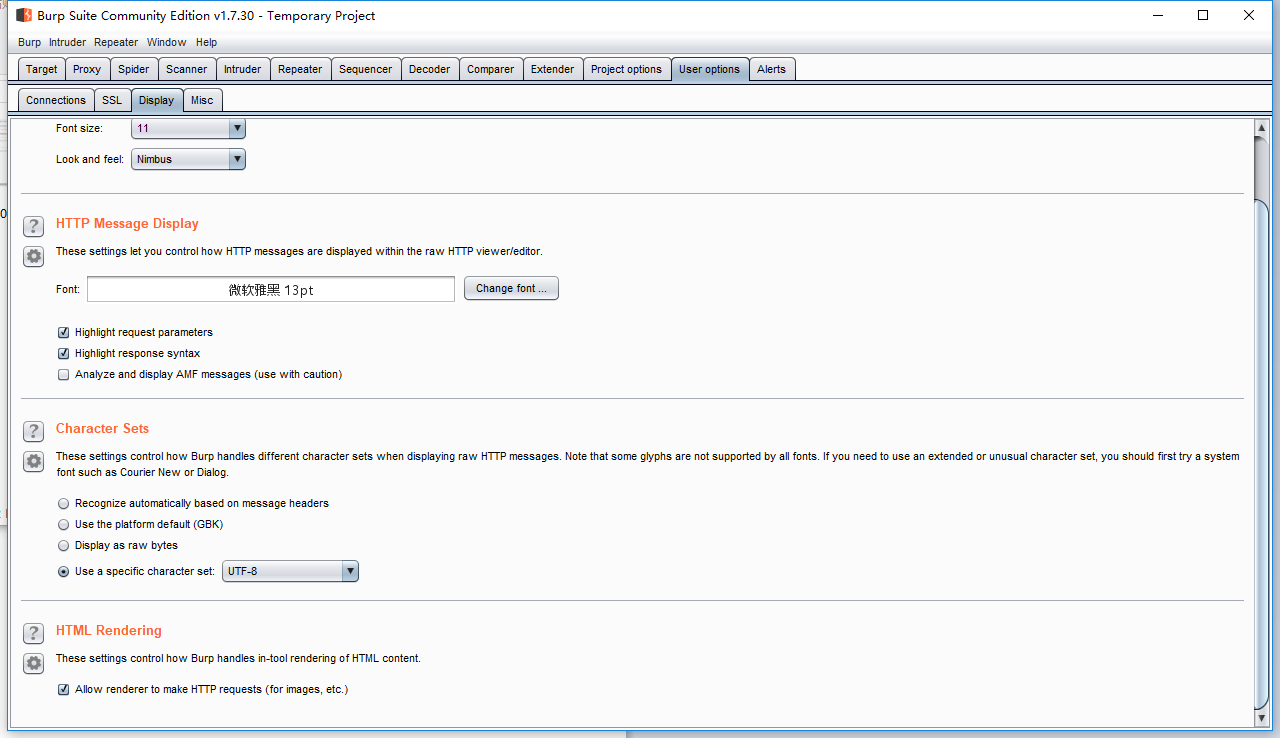

点击User options选项卡然后

点击Display找到

HTTP Message Display设置成支持中文的字体,

Character Set选择User a specific character set

设置成UTF-8,设置完成后对于中文字符的显示不会乱码

字符设置

在Display旁边找到Misc

并在Proxy Interception里选择Always disable默认关闭拦截器,设置完成后 关闭BurpSuite然后重新打开

拦截设置

2.抓包

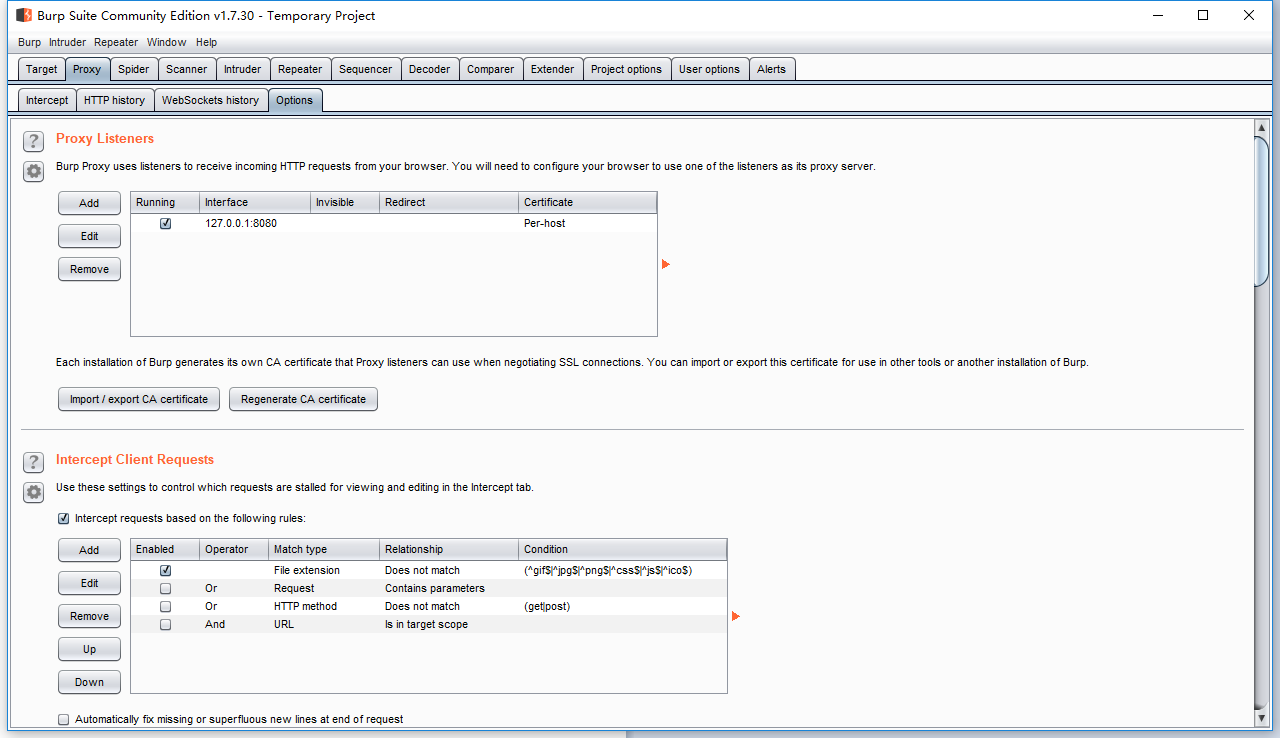

点击Proxy找到Options查看代理设置,确保Running是√ ,默认是启动状态,如果不是可能存在端口冲突,关闭冲突软件或选中配置后点击Edit进行修改端口,设置浏览器代理地址

代理设置

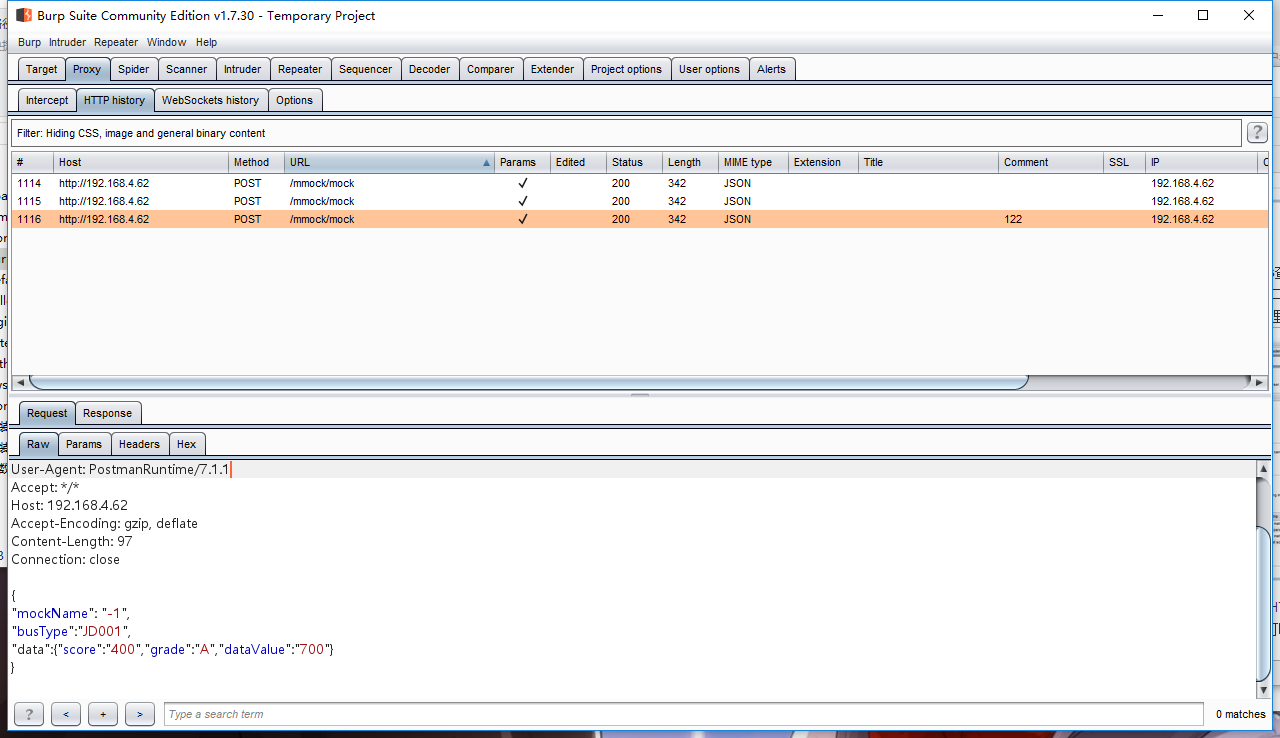

点击HTTP History查看HTTP代理历史

选中任意一条记录右键可以对其进行其他操作

代理历史

3.修改请求

修改客户端发送到服务器的请求数据

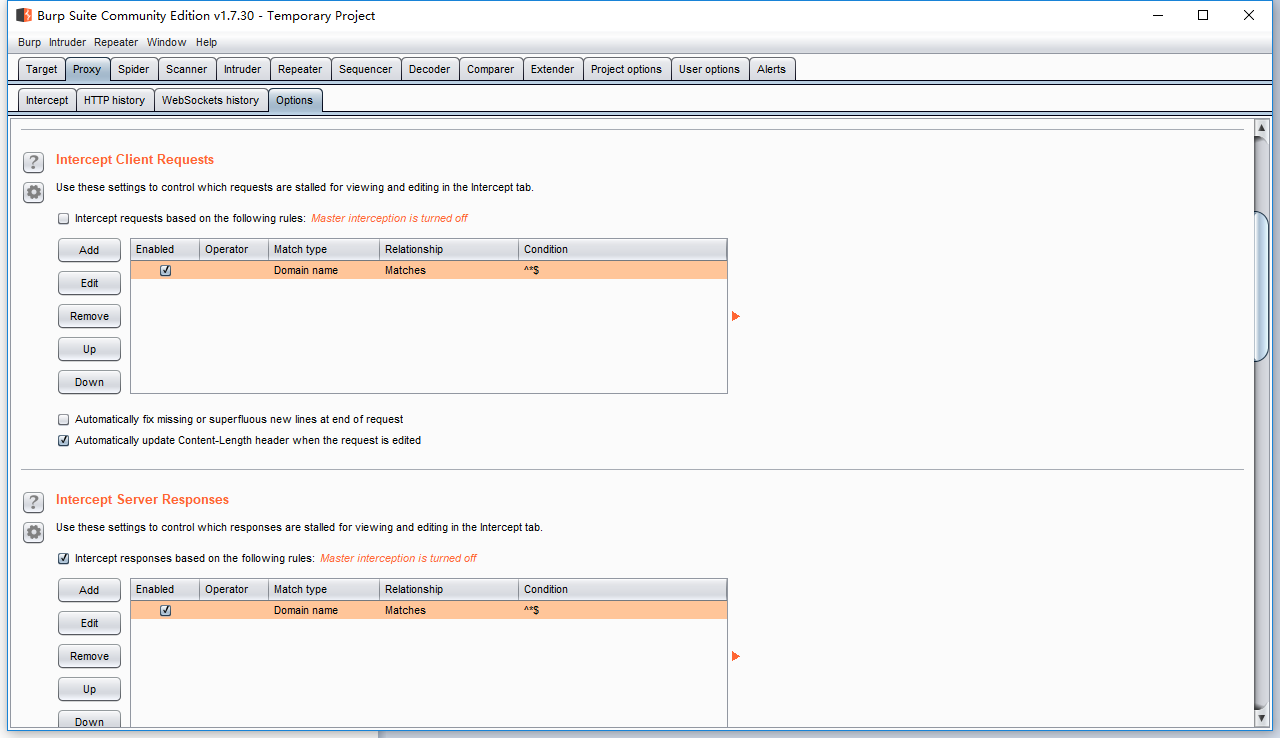

修改请求之前先来配置一下拦截规则,在Proxy下的Options里面找到Intercept Client Requests 然后选择一条,点击Edit修改成入下配置,拦截所有请求

确保 Intercept requests based on the following rules前面有√,规则生效

拦截请求

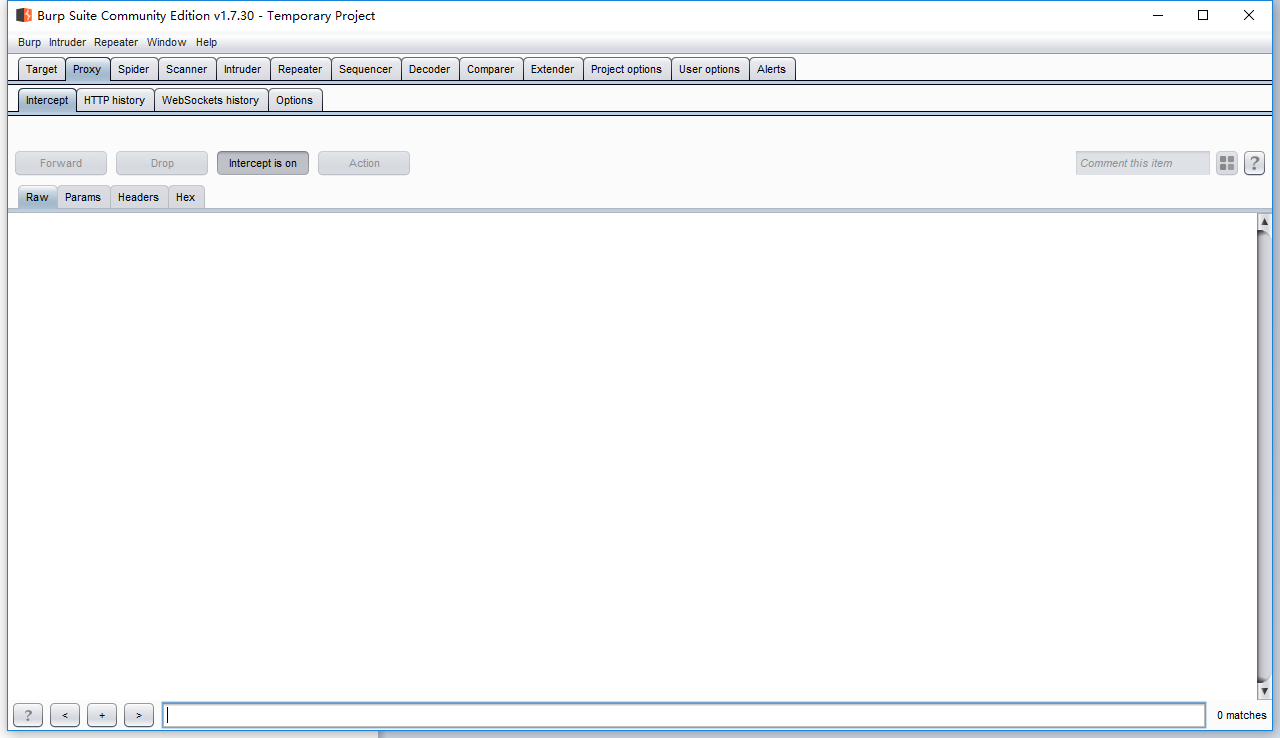

在Proxy下的Intercept 查看 Intercept is按钮是否显示为on,如果不是点一下按钮(根据最上面的配置默认是off)

打开拦截器

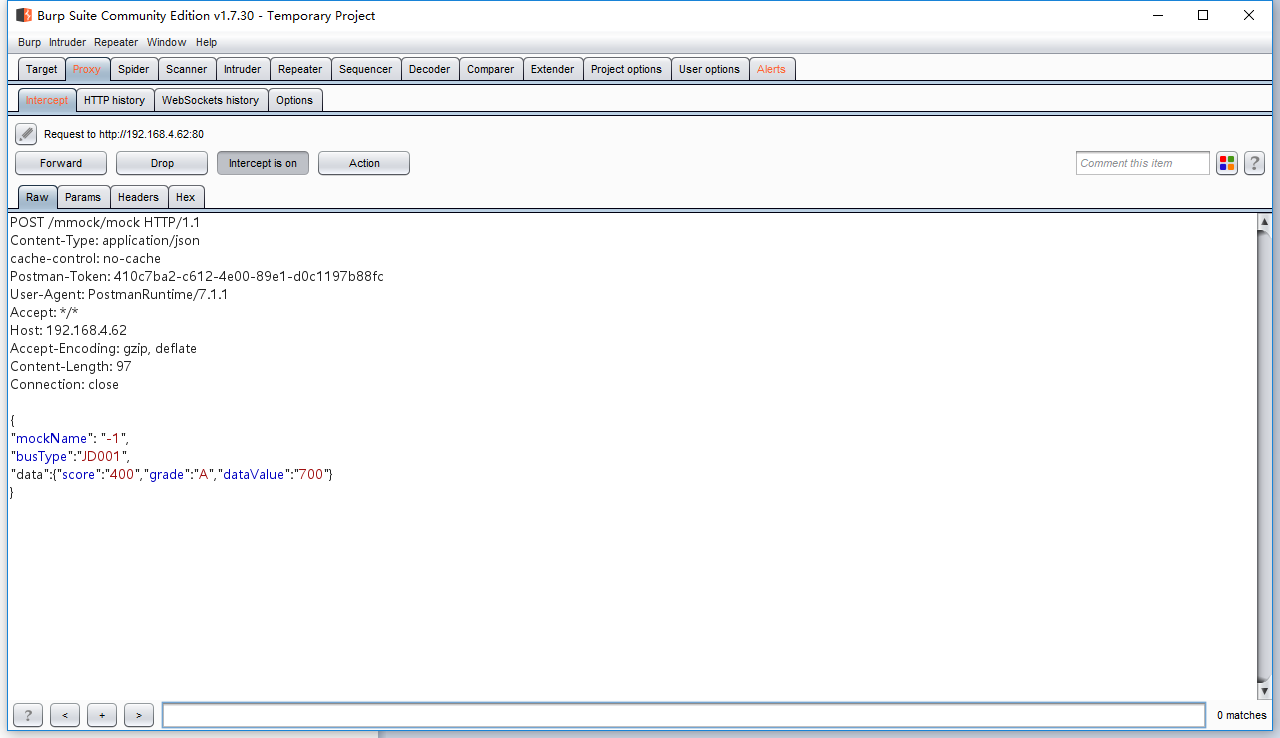

我这里使用POSTMAN发送了一个请求,然后Proxy Intercept都有高亮显示,此时这个请求正在被拦截然后修改请求主体内容,点击Forward放行请求

Forward是放行,通过请求

Drop 是丢弃请求,这条请求服务器不会收到

Action是对这条请求进行其他操作(和HTTP history中对请求右键可进行的操作类似)

修改请求

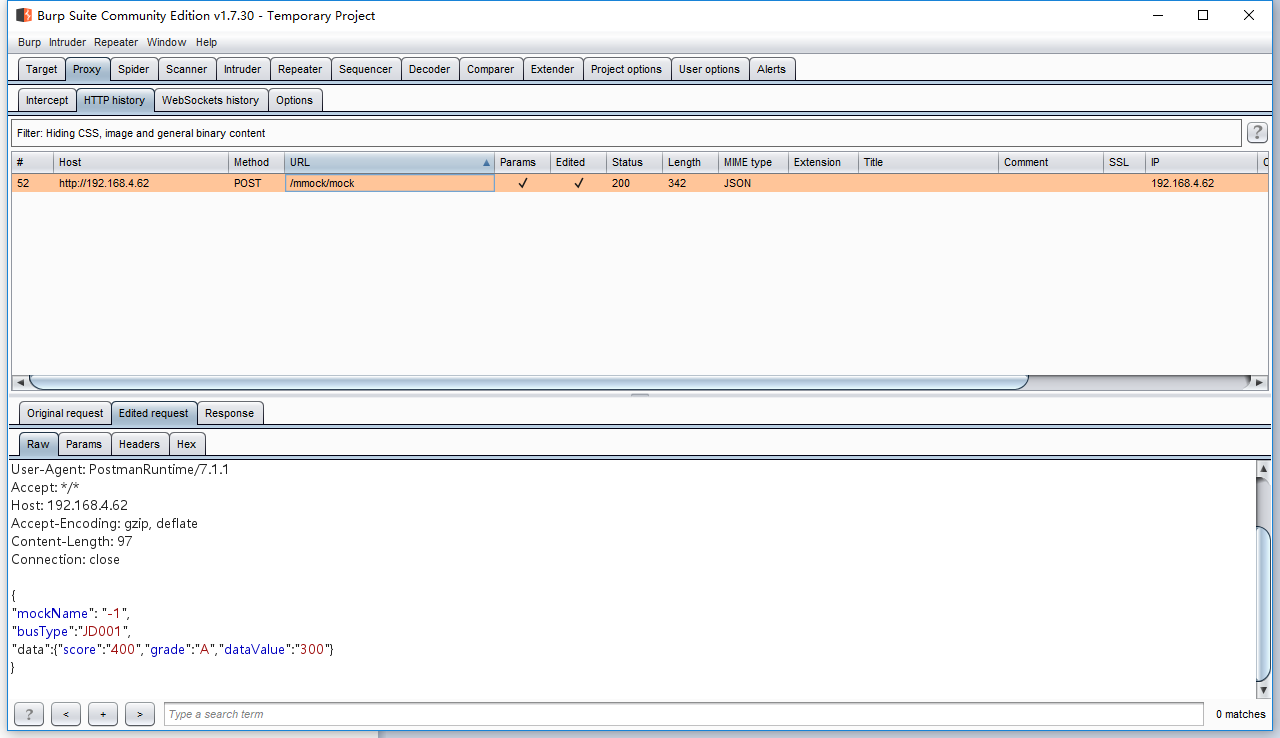

回到Proxy下的HTTP history选择修改的请求可以查看Original request和Edited request原生请求和修改后的请求

修改记录

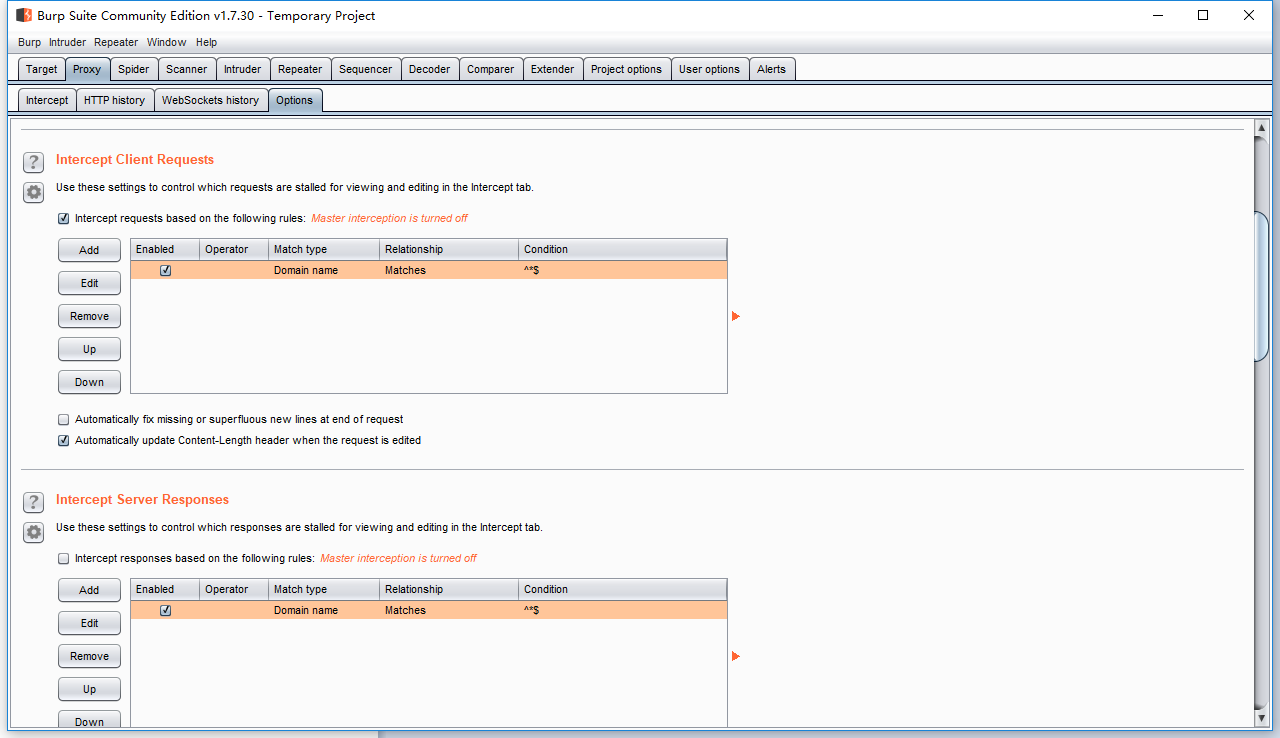

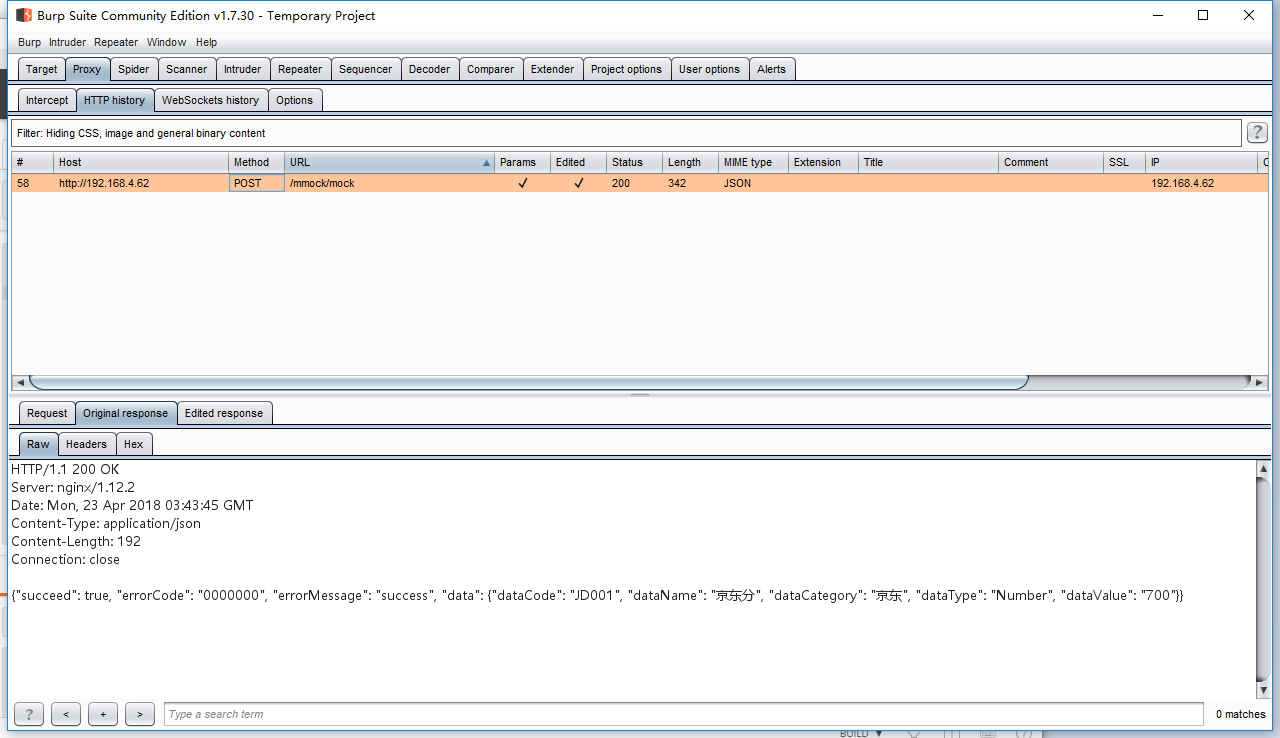

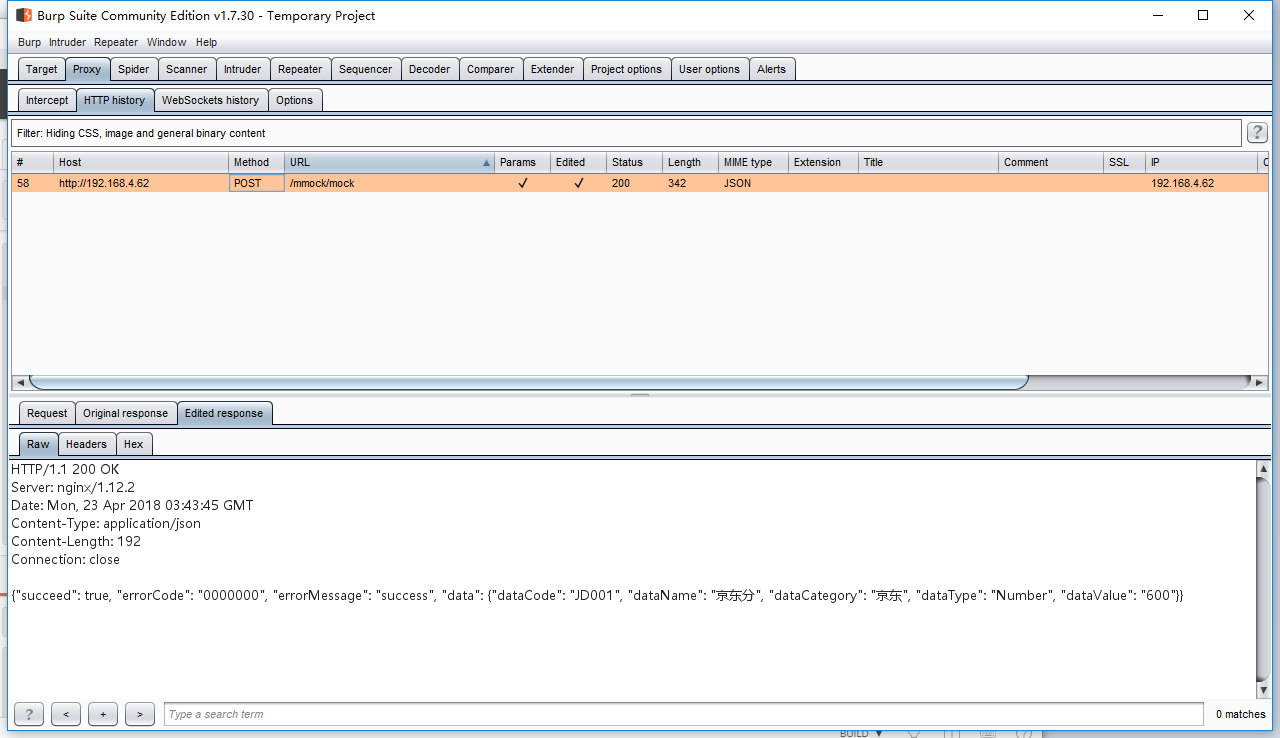

4.修改响应

修改服务器发送到客户端的响应数据

在Proxy下的Options 关闭Intercept Client Requests的规则然后修改Intercept Server Responses如下图

修改响应规则

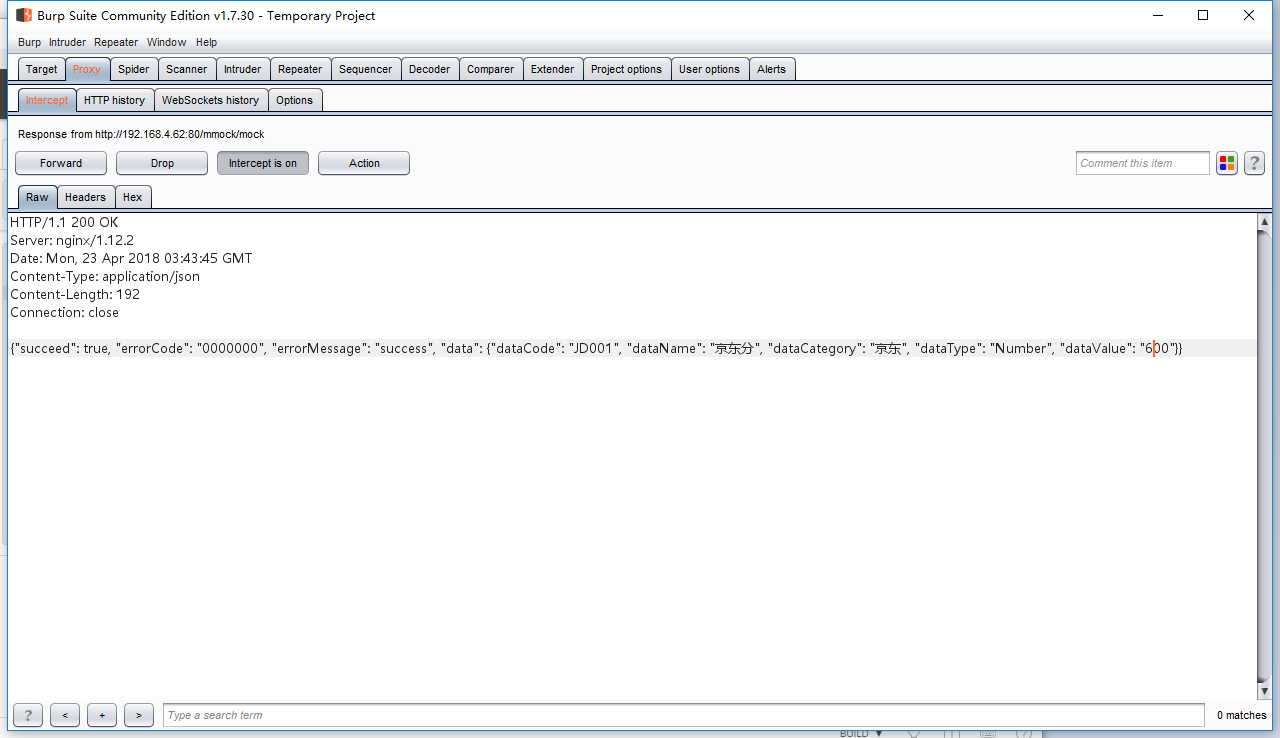

使用POSTMAN发送请求以后,拦截器拦截响应

修改完成后同样点击Forward放行

修改响应数据

在HTTP history可以看到原生响应数据和修改后的响应数据

修改后记录